HMS nodigt machinebouwers uit om beveiligingsniveaus in machines te verwerken

“IEC 62443 is een goede standaard om op verder te bouwen”

Hoe zorg je ervoor dat je conform de NIS2-richtlijn bent als die zich niet echt naar concrete maatregelen vertaalt? Thomas Vasen, Business Developer Network Security bij HMS (Hardware Meets Software), vindt dat België met het CyberFundamentals Framework het goede voorbeeld geeft. “Het toepassen van de IEC 62443-standaard is een handige leidraad voor machinebouwers en de industrie om cybersecurity zo goed mogelijk in de OT-kant van industriële processen te integreren.”

HMS biedt oplossingen voor industriële communicatie en connectiviteit. “We ontwikkelen hardware en software waarmee machines, apparaten en systemen met elkaar en met de cloud kunnen communiceren”, verklaart Thomas Vasen.

“Dit ondersteunt Industrie 4.0, IoT en automatiseringsprocessen. Met producten zoals Anybus, Ewon en Ixxat voor industriële netwerken, remote control en veilige data-uitwisseling, spelen we daar zo goed mogelijk op in. Door efficiëntere communicatie helpen we bedrijven hun productiviteit te verhogen, het onderhoud te verbeteren en data beter te benutten in slimme fabrieken.”

Upgrade protocollen

Cybersecurity is al vele jaren een essentieel aandachtspunt voor HMS. Daardoor weten ze maar al te goed waar de grootste obstakels zich situeren. “We merken vaak dat er bij het gebruik van industriële protocollen nog geen authenticatie is ingebouwd. Om dat mogelijk te maken, is doorgaans een upgrade van die protocollen nodig, zodat PLC’s (Programmable Logic Controllers) en andere OT-toestellen op een veiliger manier met elkaar spreken.”

Dat is geen evidentie: vaak zijn secure versies nog niet beschikbaar of moeten alle PLC’s en RTU’s (Remote Terminal Units) worden vervangen. Dat gaat gepaard met een heel groot kostenplaatje. Er zijn dus alternatieve strategieën nodig om de OT-netwerken vandaag al te beschermen.

De oplossing is segmentatie, een strategie om machines van elkaar te isoleren en daarmee de communicatie tussen verschillende zones in OT-netwerken te controleren volgens een ‘deny by default’-policy. Alleen: bij implementatie is het vaak nodig de productie tijdelijk stil te leggen en daar knelt natuurlijk het schoentje. “Zeker bedrijven die volgens de NIS2-richtlijnen tot de ‘Andere Kritieke Sectoren’ behoren, voelen minder snel de nood om dat te doen omdat ze zich alleen na een incident aan een audit moeten verwachten. Bij de ‘NIS2 Zeer Kritieke Sectoren’ ligt dat anders, omdat zij ook onaangekondigd audits kunnen krijgen. Bovendien komt OT-cybersecurity bij heel wat ondernemingen pas op de tweede plaats: de urgentie ligt vooral bij het beveiligen van de IT-kant, ook omdat eventuele storingen aan de OT-zijde vaak hun oorzaak vinden in een IT-probleem.”

OT-cybersecurity komt bij heel wat ondernemingen pas op de tweede plaats.

Thomas Vasen, Business Developer Network Security bij HMS

Streven naar duidelijkheid

Komt daarbij dat in veel Europese landen de NIS2-richtlijn zich niet vertaalt naar concrete nationale wetgeving. “De aanbeveling is om na een risicoanalyse ‘best practices’ te gaan toepassen, maar die zijn voor de meeste sectoren vaak anders. Ergens is het logisch dat Europa zich met NIS2 wat neutraliteit inbouwt op dat vlak, omdat het zich onafhankelijk van certificatiesystemen wil opstellen. Alleen: dat creëert onduidelijkheid. België heeft daar goed op geanticipeerd met de creatie van het CyberFundamentals Framework, een reeks concrete maatregelen die de cyberweerbaarheid van een organisatie moeten vergroten.”

Het CyberFundamentals Framework baseert zich op vier veel gebruikte cyberbeveiligingskaders, waar IEC 62443 er één van is. “Deze reeks normen definieert vereisten en processen voor de implementatie en het onderhoud van elektronisch beveiligde industriële automatiserings- en controlesystemen”, verduidelijkt Thomas. “Wie tussen de regels van NIS2 door kan lezen, begrijpt dat Europa deze standaard als een nuttige leidraad ziet. Wie IEC 62443 leest, moet zich er misschien even doorworstelen, maar snapt al snel dat de voorgestelde normen daadwerkelijk helpen om naar veiliger industriële processen te evolueren.”

Wie tussen de regels van NIS2 door kan lezen, begrijpt dat Europa de standaard IEC 62443 als een nuttige leidraad ziet.

Thomas Vasen

HMS helpt industriële eindklanten en machinebouwers om NIS2-conform te worden. “We merken ten eerste een grote behoefte aan training en consultancy. Daar spelen we op in met de Industrial Security Awareness Training, waarin we op een laagdrempelige manier de risico’s uitleggen – onder meer via een demonstratie van een ethische hacker – en eenvoudig verduidelijken hoe je deze uitdaging kan aanpakken. In een tweede fase kunnen we, samen met systeemintegratoren, een systeem ‘redesignen’: hoe zit een fabriek en het machinepark in elkaar, waar situeren zich de grootste risico’s? Bijvoorbeeld: een yoghurtfabrikant is erbij gebaat om de machine die yoghurt met fruit mengt, zo goed mogelijk te beveiligen. Als daar een probleem optreedt, verlies je veel tijd en geld met het leegmaken en reinigen van de machine.”

Beveiligingsniveaus

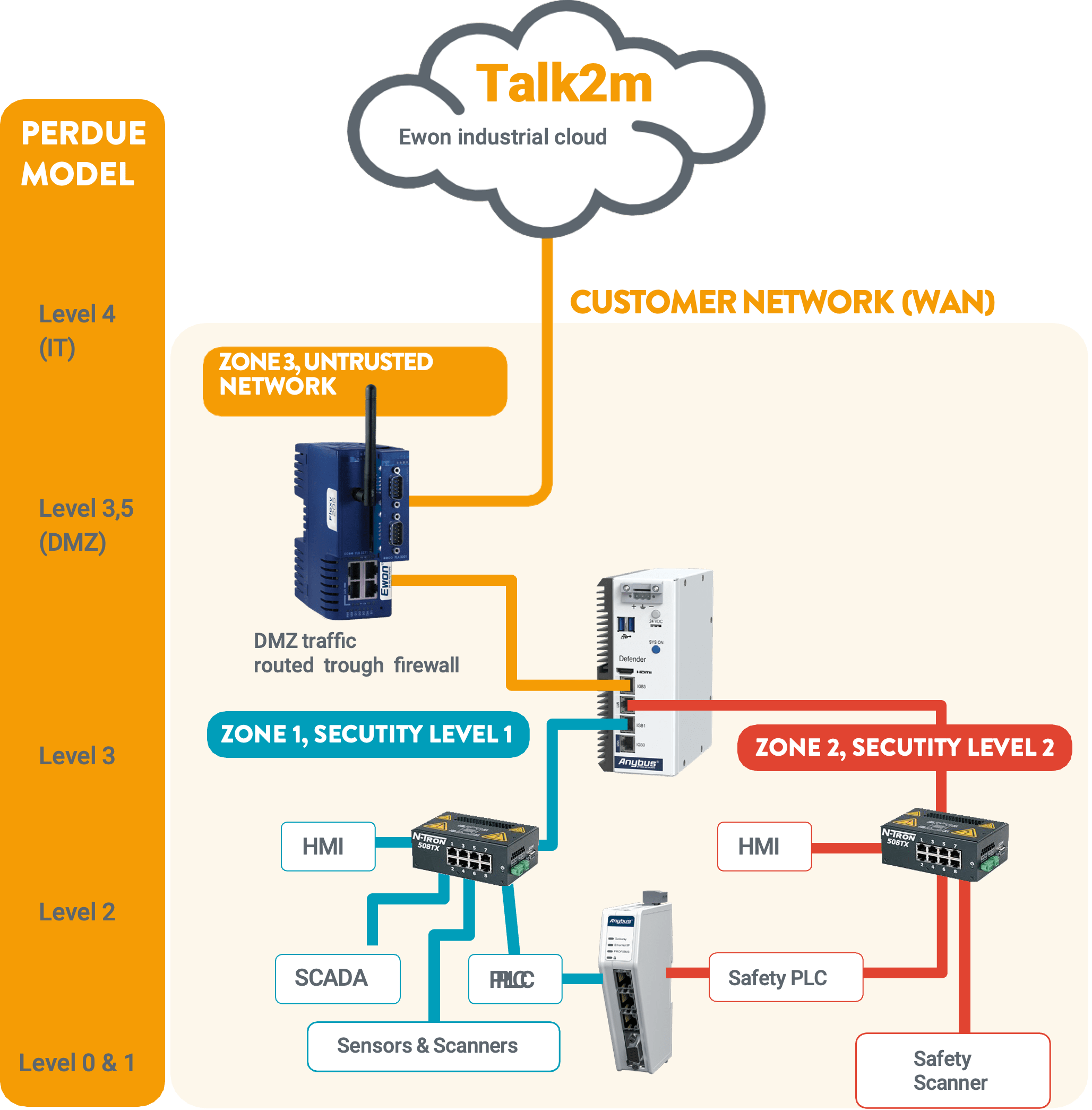

Ten derde komt het erop neer het beveiligingsniveau van elke machine te gaan bepalen – idealiter via de 62443-standaard – en daar vervolgens de gewenste eisen voor segmentatie op toe te passen. “Security Level 1 (SL1) vereist alleen een ‘logische’ segmentatie, bij SL 2 is dat ook fysieke segmentatie… Door het machinepark in kleinere segmenten op te delen, verbeter je de beveiliging, de prestaties en de beheerbaarheid. Specifieke beveiligings- en toegangsregels voorkomen dat niet-geautoriseerde gebruikers of bedreigingen zich door het hele netwerk kunnen verspreiden.”

Thomas Vasen ziet hier een belangrijke taak én opportuniteit voor machinebouwers. “Door NIS2 krijgen industriële eindklanten steeds meer vragen van hun verzekeringsmaatschappijen, die willen weten hoe ze hun operationele technologie beveiligen. Dit zal ervoor zorgen dat de industrie aan machinebouwers vraagt om specifieke beveiligingsniveaus in hun machines te integreren. Machinebouwers zouden ervoor kunnen opteren om standaard SL1 te voorzien en vanaf SL2 een hoger prijskaartje te vragen. Dat biedt een win-win-verhaal: de industriële klant is NIS2-conform en voor de machinebouwer is het een verrijking van het businessmodel. Automatisch zou dat tot een hogere netwerkveiligheid leiden.”

Bewuste keuze

Thomas nodigt de industrie en machinebouwers uit om NIS2 samen aan te pakken. “Los van alle eisen, is het voorzien van krachtige beveiliging voor je operationele processen vooral een keuze. Kies bewust voor die hogere security en maak gebruik van de 62443-standaard om te evolueren naar een veerkrachtige productieomgeving. Machinebouwers schuiven hun verantwoordelijkheid beter niet af, maar beschouwen NIS2 idealiter als een tool om een nog betere service aan hun klanten te kunnen verzorgen.”